Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security

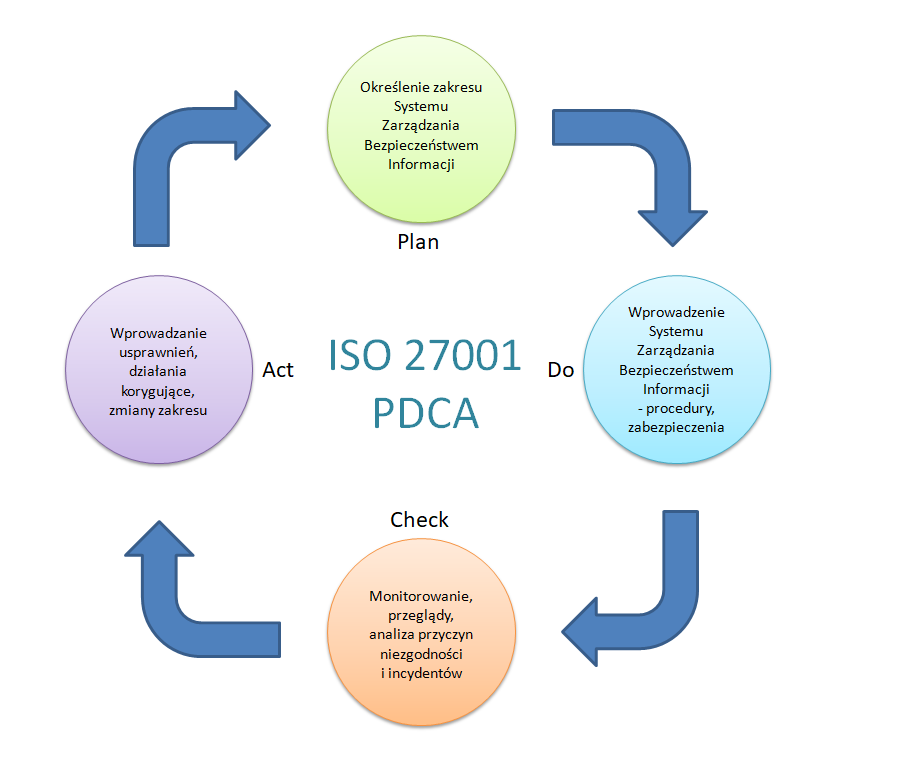

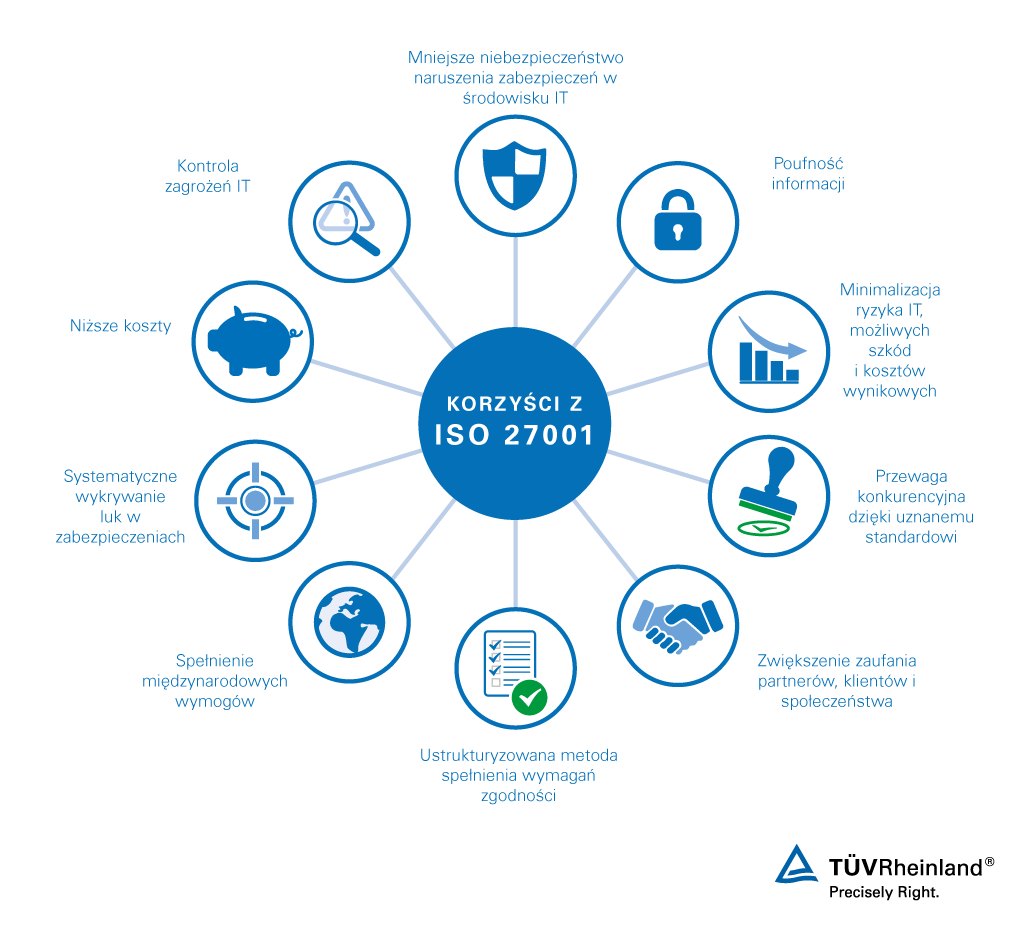

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 4) | Zabezpieczenia - czasopismo branży security

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

Jak bezpiecznie pracować zdalnie? Przedstawiamy nowy poradnik promujący bezpieczeństwo informacji - Baza wiedzy - Portal Gov.pl

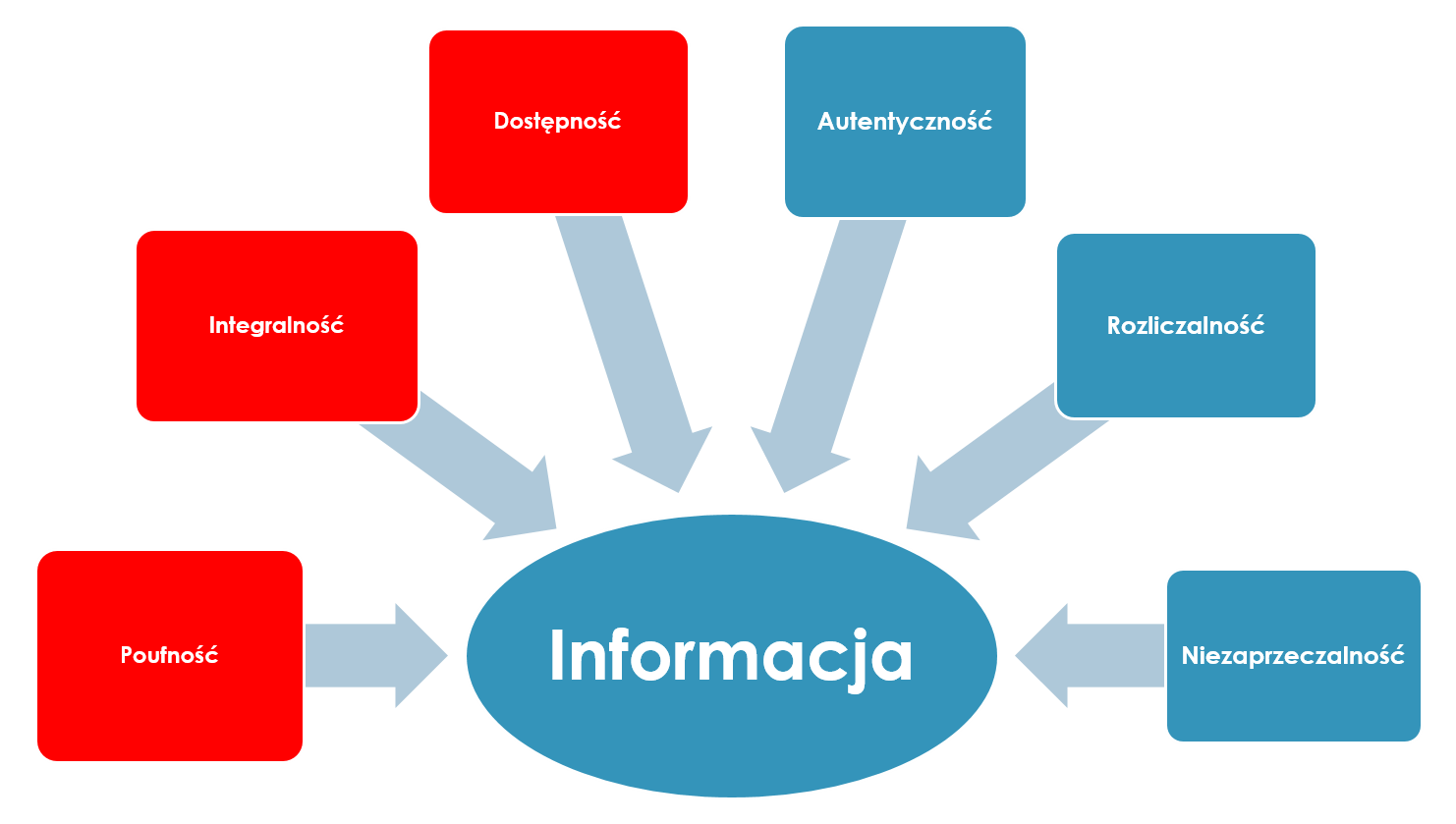

Czym się różni bezpieczeństwo cybernetyczne od bezpieczeństwa informacji? - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

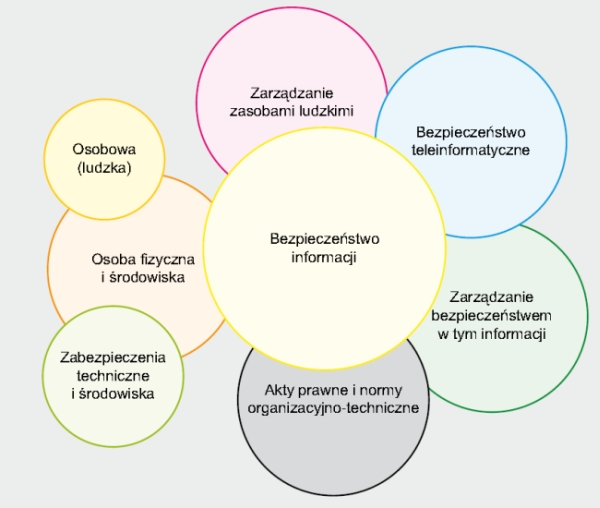

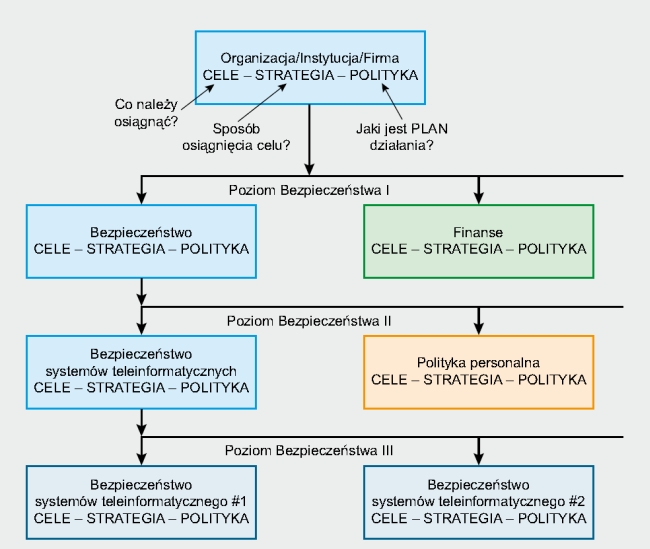

PBI- Polityka bezpieczeństwa informacji- podstawowe informacje - Krajowy Instytut Cyberbezpieczeństwa